根據SANS互聯網風暴中心(ISC)的兩位安全研究人員Xavier Mertens和Richard Porter的博客文章,將近3800臺3D打印機開放,沒有任何訪問控制或認證要求。

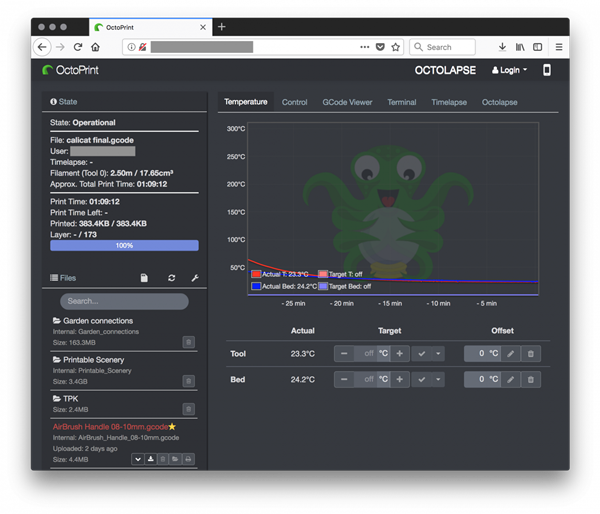

暴露的3D打印機正在使用名為OctoPrint的開源項目。它是3D打印機的Web界面,允許您從網絡上的幾乎任何瀏覽器輕松控制和監控3D打印機和3D打印作業。該軟件為各地的制造商提供了一種有效的方式來跟蹤他們的打印品,無論他們是否站在他們的3D打印機前。它可以讀取G代碼文件,查看網絡攝像頭源,查看打印機狀態和終端輸出等。但是,無需驗證,這意味著隨機攻擊者也可以修改打印機的設置。

攻擊者可以下載未加密的G代碼項目文件,告訴打印機要打印什么。 “可以下載G代碼文件并導致潛在的商業秘密數據泄露,”研究人員寫道。 “事實上,許多公司研發部門正在使用3D打印機來開發和測試他們未來產品的某些部分。”

Porter和Mertens還認為,匿名人員可以向打印機發送惡意G代碼文件,并指示在沒有人在場的情況下打印它并可能引發火災。其他可能濫用G代碼文件包括未經授權訪問3D打印機的網絡攝像頭,這可能會影響遠程用戶隱私,或使用經過修改的G代碼文件來破壞最終產品或導致3D打印機故障。

他們寫道:“通過更改G代碼指令,您將指示設備打印對象,但更改的對象將不具有相同的物理功能,并且一旦使用就可能成為潛在的危險。” “想想3D打印的槍支,還有無人機中使用的3D打印物體。無人機用戶是自我打印硬件的忠實粉絲。“

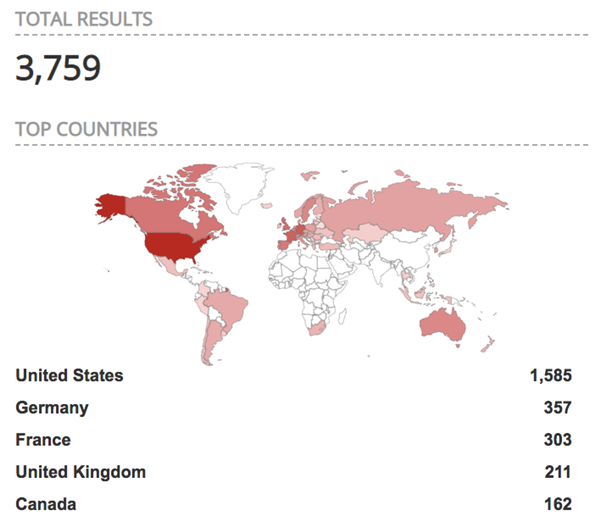

Shodan搜索顯示,有超過3,700個OctoPrint接口可在線獲得,其中包括美國近1,600個。

SANS ISC研究人員建議用戶在OctoPrint中啟用訪問控制功能。 OctoPrint的文檔中的警告顯示:“如果您打算通過互聯網訪問您的OctoPrint實例,請始終啟用訪問控制,理想情況下不要讓所有人通過互聯網訪問,而是使用VPN或至少使用HTTP基本在OctoPrint上面的一層上進行身份驗證。“

在ISC博客文章之后,OctoPrint發布了Octoprint安全遠程訪問指南。

“將OctoPrint放在互聯網上是危險的。如果你必須這樣做,請利用OctoPrint中內置的ACL系統,更好的是,在前面提供另一種形式的身份驗證。即使設置插件或VPN /反向代理似乎是額外的工作,也值得,“他們指出。

“任何有可能燒毀你房子的東西都應該得到極其謹慎的對待。這樣似乎更方便......但它真的值得嗎?“

成員列表

登錄成功

祝您使用愉快!

倒計時 5 秒,自動關閉